Seneste opdatering:

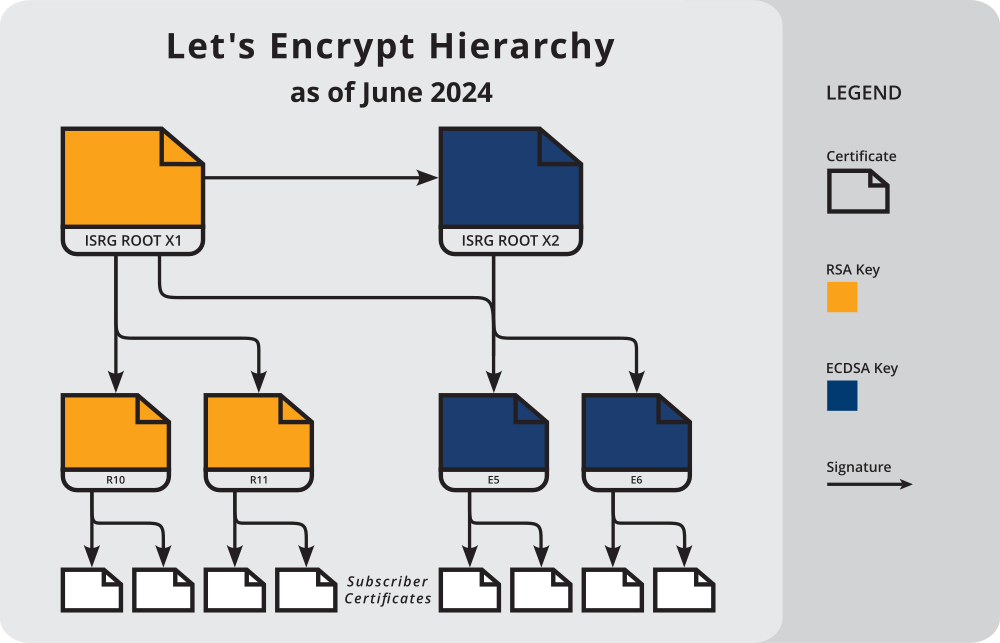

Bemærk: Dette afsnit beskriver Let’s Encrypt hierarkiet fra 6. juni 2024. For hierarkiet som anvendtes før 6. juni se nedenfor.

Denne side beskriver alle de nuværende og relevante historiske certificeringsmyndigheder, som drives af Let’s Encrypt. Bemærk, at en Certifikatmyndighed - CA - mest korrekt opfattes som en nøgle og et navn: enhver given CA kan være repræsenteret af flere certifikater, som alle indeholder den samme Emne og Offentlige nøgle Information. I sådanne tilfælde har vi givet nærmere oplysninger om alle de certifikater, der repræsenterer CA’en.

Root CAs

Vores root certifikater holdes sikkert offline. Vi udsteder end-entity certifikater til abonnenter fra intermediate certifikater som beskrevet i næste afsnit. Alle root-certifikat Emner har et landefelt på C = US.

Bemærk, at Root CAs ikke har udløbsdatoer på helt samme måde som andre certifikater. Selv om deres selvsignerede certifikater indeholder en notAfter dato, Root Programs and Trust Stores kan vælge at have tillid til en Root CA efter denne dato, eller afslutte tilliden inden denne dato. Som sådan er de end-of-validity datoer angivet nedenfor omtrentlige, baseret på aktuelle Root Program politikker.

- ISRG Root X1

- Emne:

O = Research Group, Internet Security Group, CN = ISRG Root X1 - Nøgletype:

RSA 4096 - Gyldighed: indtil 2030-06-04 (genereret 2015-06-04)

- CA-oplysninger: crt.sh, udstedte certifikater

- Certifikatoplysninger (selvsigneret): crt.sh, der, pem, txt

- Certifikatdetaljer (krydssigneret af DST Root CA X3): crt.sh, der, pem, txt (pensioneret)

- Test websteder: gyldigt, tilbagekaldt, udløbet

- Emne:

- ISRG Root X2

- Emne:

O = Research Group, Internet Security Group, CN = ISRG Root X2 - Nøgletype:

ECDSA P-384 - Gyldighed: indtil 2035-09-04 (genereret 2020-09-04)

- CA-detaljer: crt.sh, udstedte certifikater

- Certifikatoplysninger (selvsigneret): crt.sh, der, pem, txt

- Certifikatoplysninger (krydsunderskrevet af ISRG Root X1): crt.sh, der, pem, txt

- Test websteder: gyldigt, tilbagekaldt, udløbet

- Emne:

Se Certificate Compatibility for yderligere information om kompatibiliteten af vores rodcertifikater med forskellige enheder og trust stores.

Underordnede (CA’er)

Vi vedligeholder i øjeblikket fire mellemled i aktiv rotation. Abonnementscertifikater med en offentlig ECDSA-nøgle vil blive udstedt fra en af ECDSA-underordnet CA. Tilsvarende udstedes Abonnementscertifikater med en offentlig RSA-nøgle fra en af RSA-underordnet CA.

Alle underordnede certifikatemner har et landefelt på C = US.

- Let’s Encrypt E5

- Let’s Encrypt E6

- Let’s Encrypt R10

- Emne:

O = Let's Encrypt, CN = R10 - Nøgletype:

RSA 2048 - Gyldighed: indtil 2027-03-12

- CA detaljer: crt.sh, udstedte certifikater

- Certifikatdetaljer (underskrevet af ISRG Root X1): der, pem, txt

- Emne:

- Let’s Encrypt R11

- Emne:

O = Let's Encrypt, CN = R11 - Nøgletype:

RSA 2048 - Gyldighed: indtil 2027-03-12

- CA detaljer: crt.sh, udstedte certifikater

- Certifikatdetaljer (underskrevet af ISRG Root X1): der, pem, txt

- Emne:

Klik nedenfor for oplysninger om yderligere under ordnede Ca’er, som ikke er en del af det aktive udstedelseshierarki:

Backup

Disse underliggende CA’er har gyldige certifikater, men anvendes ikke til udstedelse. Vi kan til enhver tid begynde at udstede abonnentcertifikater fra dem uden varsel.

- Let’s Encrypt E7

- Let’s Encrypt E8

- Let’s Encrypt E9

- Let’s Encrypt R12

- Emne:

O = Let's Encrypt, CN = R12 - Nøgletype:

RSA 2048 - Gyldighed: indtil 2027-03-12

- CA detaljer: crt.sh, udstedte certifikater

- Certifikatdetaljer (underskrevet af ISRG Root X1): der, pem, txt

- Emne:

- Let’s Encrypt R13

- Emne:

O = Let's Encrypt, CN = R13 - Nøgletype:

RSA 2048 - Gyldighed: indtil 2027-03-12

- CA detaljer: crt.sh, udstedte certifikater

- Certifikatdetaljer (underskrevet af ISRG Root X1): der, pem, txt

- Emne:

- Let’s Encrypt R14

- Emne:

O = Let's Encrypt, CN = R14 - Nøgletype:

RSA 2048 - Gyldighed: indtil 2027-03-12

- CA detaljer: crt.sh, udstedte certifikater

- Certifikatdetaljer (underskrevet af ISRG Root X1): der, pem, txt

- Emne:

Trukket tilbage

Disse underordnede CA’er bruges ikke længere til at udstede Abonnentcertifikater. De, der stadig har gyldige certifikater, kan producere OCSP-svar og/eller CRL’er.

- Let’s Encrypt E1

- Let’s Encrypt E2

- Let’s Encrypt R3

- Let’s Encrypt R4

- Let’s Encrypt Autoriteten X1

- Let’s Encrypt Autoriteten X2

- Let’s Encrypt Autoriteten X3

- Let’s Encrypt Autoriteten X4

Delegerede OCSP-svar

Dette nøglepar blev tidligere brugt til at signere OCSP-svar vedrørende status for Let’s Encrypts underordende certifikater på vegne af Let’s Encrypt roden, så roden kan forblive sikker offline. Vi udsteder ikke længere OCSP-svar for vores underordnede certifikater; vi udsteder i stedet regelmæssigt CRL’er fra vores rod for at formidle tilbagekaldelsesstatus for vores underordnede certifikater.

Certifikat kæder

Når en ACME-klient henter et nyligt udstedt certifikat fra Let’s Encrypt ACME-API, at certifikatet kommer som en del af en “certifikat kæde”, der også omfatter en eller flere underordnede CA’er. Som regel består denne kæde af kun den endelige enhed certifikat og et underordnet, men den kan indeholde yderligere mellemled. Tanken er, at ved at præsentere hele denne kæde af certifikater til en hjemmeside besøgende browser, browseren vil være i stand til at validere signaturerne hele vejen op til en rod, browseren stoler på uden at skulle downloade yderligere underordnede certifikater.

Nogle gange er der mere end en gyldig kæde for et givet certifikat: for eksempel, hvis et underordnet certifikat er blevet krydssigneret, så enten et af disse to certifikater kunne være den anden post, “kæde op til” en af to forskellige rod-certifikater. I dette tilfælde kan forskellige webstedsoperatører ønsker at vælge forskellige kæder, afhængigt af de egenskaber, de bekymrer sig mest om.

Abonnentcertifikater med offentlige RSA-nøgler udstedes fra vores RSA-underordnede CA, som kun er udstedt fra vores RSA-rod ISRG Root X1 (i. De er ikke krydsunderskrevet). Derfor har alle RSA-abonnentcertifikater kun en enkelt kæde til rådighed:

Abonnentcertifikater med offentlige ECDSA-nøgler udstedes fra vores ECDSA-underordnede CA, som udstedes begge (i.. krydssigneres) fra vores RSA-rod ISRG Root X1 og vores ECDSA-rod ISRG Root X2. Derfor tilbyder vi to kæder til disse certifikater:

ECDSA Abonnementcert ← ECDSA Underordnet (E5 eller E6) ← ISRG Root X2

Den første kæde, op til ISRG Root X1, giver den største kompatibilitet, fordi dette rodcertifikat er inkluderet i de fleste certifikat samlinger. Den anden kæde, op til ISRG Root X2, bruger færre bytes af netværkets båndbredde i hver TLS-håndtryk. Vi leverer den første kæde som standard, for at sikre den bredeste kompatibilitet. Abonnenter, der ønsker at prioritere størrelse frem for kompatibilitet, kan henvise til deres ACME-klients dokumentation for instruktioner om, hvordan du beder om alternativ kæde (f. eks. certbot’s --preferred-chain flag).

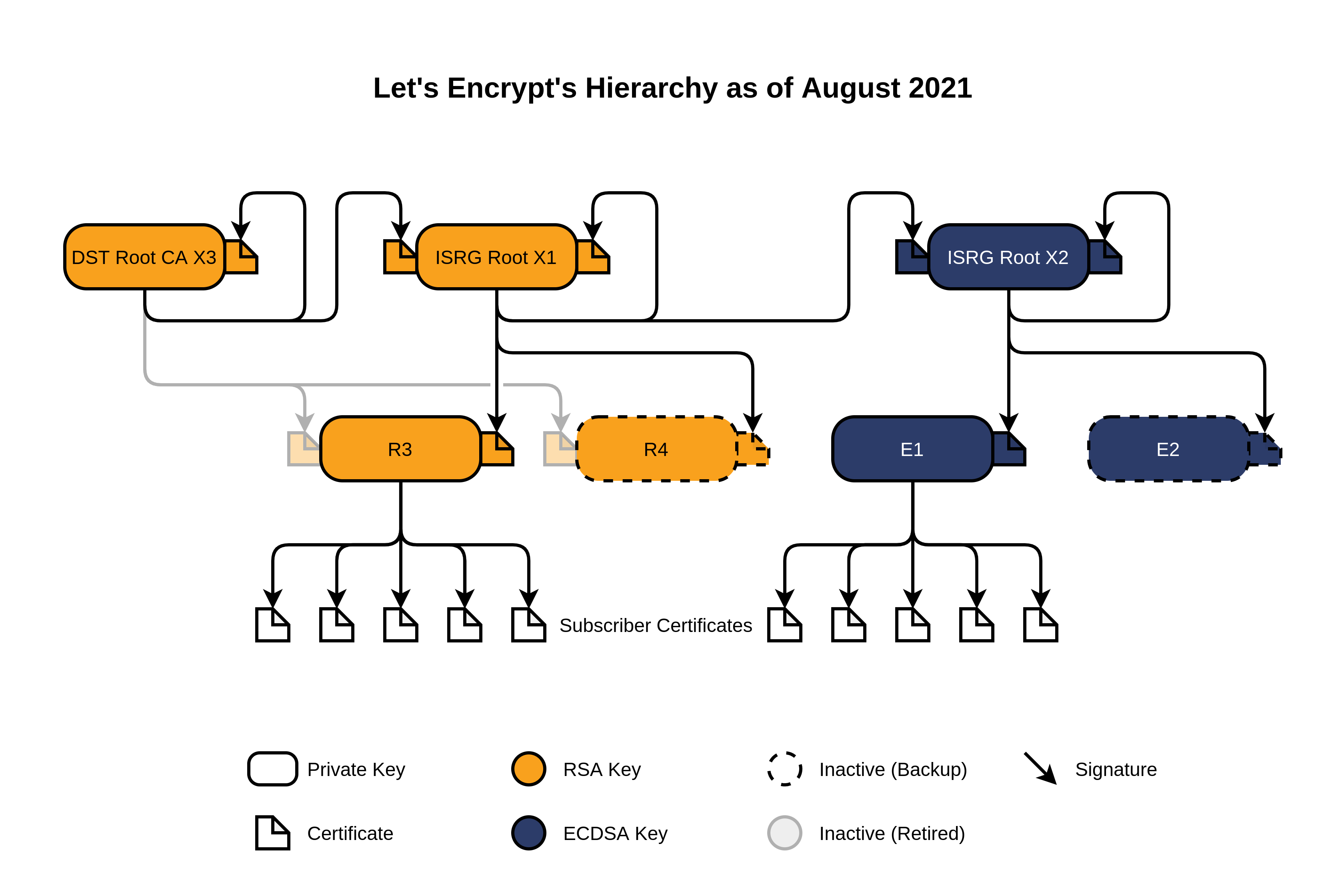

Bemærk: Dette afsnit beskriver Let’s Encrypt hierarkiet, som det historisk har været, før ændringerne den 6. juni 2024.

Root-certifikater

Vores root certifikater holdes sikkert offline. Vi udsteder end-entity certifikater til abonnenter fra intermediate certifikater som beskrevet i næste afsnit. For at sikre yderligere kompatibilitet når vi sender vores nye Root X2 til forskellige root certifikat samling, har vi også krydsunderskrevet det fra Root X1.

- Aktive

- ISRG Root X1 (

RSA 4096, O = Internet Security Research Group, CN = ISRG Root X1)

- ISRG Root X1 (

- Aktive, begrænset tilgængelighed

- ISRG Root X2 (

ECDSA P-384, O = Internet Security Research Group, CN = ISRG Root X2)

- ISRG Root X2 (

Vi har oprettet hjemmesider til at teste certifikater, der med tillidskæder til vores aktive Root certifikat.

- ISRG Root X1

- ISRG Root X2

Intermediate Certifikater

Under normale omstændigheder vil certifikater udstedt af Let’s Encrypt komme fra “R3”, et RSA-mellemled. I øjeblikket er udstedelse fra “E1”, en ECDSA-intermediate, kun muligt for ECDSA-abonnentnøgler for tilladte konti. I fremtiden vil udstedelsen fra “E1” være tilgængelig for alle.

Vores øvrige intermediate (“R4” og “E2”) er reserveret til katastrofegenopretning og vil kun blive brugt hvis vi mister evnen til at udstede med vores primære intermediate. Vi anvender ikke X1, X2, X3 og X4 intermediates længere.

IdenTrust har krydssigneret vores RSA-mellemprodukter for at sikre yderligere kompatibilitet.

- Aktive

- Let’s Encrypt R3 (

RSA 2048, O = Let's Encrypt, CN = R3)- Signeret af ISRG Root X1: der, Pem, txt

- Krydssigneret af IdenTrust : der, pem, txt (trukket tilbage)

- Let’s Encrypt R3 (

- Aktive, begrænset tilgængelighed

- Let’s Encrypt E1 (

ECDSA P-384, O = Let's Encrypt, CN = E1)

- Let’s Encrypt E1 (

- Backup

- Let’s Encrypt R4 (

RSA 2048, O = Let's Encrypt, CN = R4)- Krydssigneret af ISRG Root X1: der, pem, txt

- Krydssigneret af IdenTrust : der, pem, txt (trukket tilbage)

- Let’s Encrypt E2 (

ECDSA P-384, O = Let's Encrypt, CN = E2)

- Let’s Encrypt R4 (

- Afventende

- Let’s Encrypt E5 (

ECDSA P-384, O = Let's Encrypt, CN = E5) - Let’s Encrypt E6 (

ECDSA P-384, O = Let's Encrypt, CN = E6) - Let’s Encrypt E7 (

ECDSA P-384, O = Let's Encrypt, CN = E7) - Let’s Encrypt E8 (

ECDSA P-384, O = Let's Encrypt, CN = E8) - Let’s Encrypt E9 (

ECDSA P-384, O = Let's Encrypt, CN = E9) - Let’s Encrypt R10 (

RSA 2048, O = Let's Encrypt, CN = R10) - Let’s Encrypt R11 (

RSA 2048, O = Let's Encrypt, CN = R11) - Let’s Encrypt R12 (

RSA 2048, O = Let's Encrypt, CN = R12) - Let’s Encrypt R13 (

RSA 2048, O = Let's Encrypt, CN = R13) - Let’s Encrypt R14 (

RSA 2048, O = Let's Encrypt, CN = R14)

- Let’s Encrypt E5 (

- Trukket tilbage

- Let’s Encrypt Authority X1 (

RSA 2048, O = Let's Encrypt, CN = Let's Encrypt Authority X1) - Let’s Encrypt Authority X2 (

RSA 2048, O = Let's Encrypt, CN = Let's Encrypt Authority X2) - Let’s Encrypt Authority X3 (

RSA 2048, O = Let's Encrypt, CN = Let's Encrypt Authority X3) - Let’s Encrypt Authority X4 (

RSA 2048, O = Let's Encrypt, CN = Let's Encrypt Authority X4)

- Let’s Encrypt Authority X1 (

Krydssignering

Intermediate

Hver af vores intermediate certifikater repræsenterer et enkelt offentligt/privat nøglepar. Den private nøgle fra dette par par genererer signaturen for alle slutenhed certifikater (også kendt som leaf certifikater), som for eksempel de certifikater, vi udsteder til brug på din server.

Vores RSA-intermediate certifikater er signeret af ISRG Root X1. ISRG Root X1 er bredt betroet på dette punkt, men vores RSA-intermediate certifikat er stadig krydssigneret af IdenTrust’s “DST Root CA X3” (nu kaldet “TrustID X3 Root”) for yderligere klientkompatibilitet. IdenTrust Root certifikatet har eksisteret længere og har derfor bedre kompatibilitet med ældre enheder og operativsystemer (f.eks. Windows XP, Android 7). Du kan downloade “TrustID X3 Root” fra IdenTrust (eller alternativt du kan downloade en kopi fra os).

At have krydssignaturer betyder, at hver af vores RSA-intermediate certifikater har to certifikater, der repræsenterer samme signeringsnøgle. Den ene er signeret af DST Root CA X3 og den anden er signeret af ISRG Root X1. Den nemmeste måde at skelne de to er ved at se på deres Udsteder felt.

Når du konfigurerer en webserver, konfigurerer server administratoren ikke kun end-entity certifikatet men også en liste over intermediate certifikater for at hjælpe browsere med at verificere at slutenheds-certifikatet har en tillidskæde, der fører til et betroet rod certifikat. Næsten alle server administratorer vil vælge at servere en kæde, herunder mellemcertifikatet med Emne “R3” og Udsteder “ISRG Root X1”. Det anbefalede Let’s Encrypt klientsoftware, Certbot, vil gøre denne konfiguration problemfrit.

Rødder

I lighed med intermediate certifikater kan rodcertifikaterne krydssigneres, ofte for at øge klientens kompatibilitet. Vores ECDSA-rod, ISRG Root X2 blev genereret i efteråret 2020 og er rod certifikatet til ECDSA-hierarkiet. Det er repræsenteret ved to certifikater: en, der er selvsigneret og en, der er underskrevet af ISRG Root X1.

Alle certifikater signeret af ECDSA intermediate “E1” vil komme med en kæde med et intermediate certifikat, hvis emne er “ISRG Root X2”, og hvis udsteder er “ISRG Root X1”. Næsten alle server administratorer vil vælge at tjene denne kæde, da det tilbyder den mest komprimerbare indtil ISRG Root X2 er bredt betroet.

OCSP- Signeringscertifikat

Dette certifikat bruges til at signere OCSP-svar for Let’s Encrypt sinatur intermediate certifikater så vi ikke behøver at bringe rodnøglen online for at signere disse svar. En kopi af dette certifikat er inkluderet automatisk i disse OCSP-svar, så Abonnenter behøver ikke at gøre noget med det. Det er kun inkluderet her til orienterende formål.

- ISRG Root OCSP X1 (Signeret af ISRG Root X1): der, pem, txt

Vores nyere underordnede certifikater har ikke OCSP-URL’er (deres tilbagekaldelsesoplysninger er anvendes i stedet via CRL), så vi har ikke udstedt et OCSP-signeringscertifikat fra ISRG Root X2.

Certifikatets Gennemsigtighed

Vi er dedikeret til gennemsigtighed i vores driftsanliggender og i de certifikater, vi udsteder. Vi sender alle certifikater til Certifikat Gennemsigtighed Logen når vi udsteder dem. Du kan se alle udstedte Let’s Encrypt certifikater via disse links: